無料の脆弱性診断を利用して、Webサイトのセキュリティを強化しよう

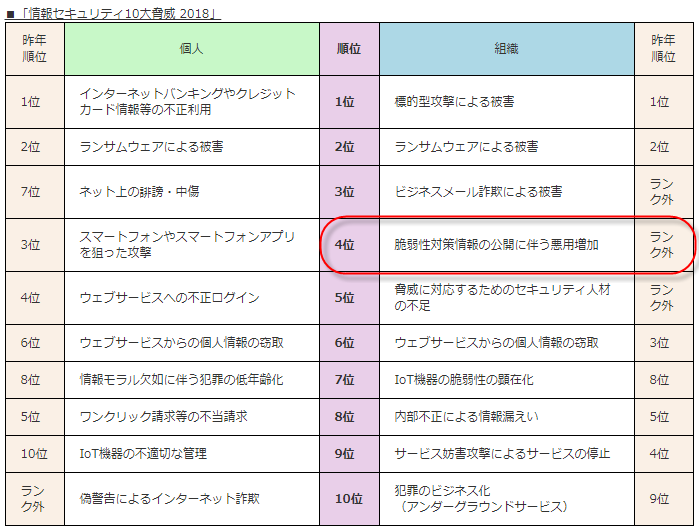

IPAが今年1月に発表した情報セキュリティ10大脅威2018では、組織における脅威として、「脆弱性対策情報の公開に伴う悪用増加」が2017年のランク外から4位に急浮上しました。

脆弱性対策情報の公開は、対策を広く呼びかけられるメリットがある一方、その脆弱性を悪用した攻撃が公開直後から急増するというデメリットも持ち合わせています。「脆弱性対策の情報の公開に伴う悪用増加」が10大脅威にランクインした背景として、2017年2月に公開されたWordPressのREST APIの脆弱性を悪用したケースが大きく影響しているものと思われます。この脆弱性を悪用すると、WordPressで運用されているWebサイトを外部から改ざんされる危険性があります。

この脆弱性が多数のWebサイトに影響を与えた背景には、脆弱性が存在するWordPressのバージョン「4.7」と「4.7.1」では、REST APIがデフォルトで有効になっており、脆弱性の対策を行うには、WordPressのバージョンアップやREST APIを無効にするプラグインをインストールする必要があります。脆弱性が発表された2月1日の直後から、国内でもこの脆弱性を狙ったWebサイトの改ざん被害が多数報告されました。

IPAでは対策の1つにWebアプリケーションファイアウォール(WAF)の導入を挙げていますが、Webサイトのセキュリティ対策として、WAFの導入に上長の理解が得られず悔しい想いをされたことがあるシステム管理者さまもいらっしゃるのではないでしょうか。そこでWAF導入の判断材料として、Webサイトの脆弱性診断サービスを利用して、脆弱性情報を把握するという手があるかと思います。しかしWebサイトの診断のみにコストをかけられない......というのも現状でしょう。

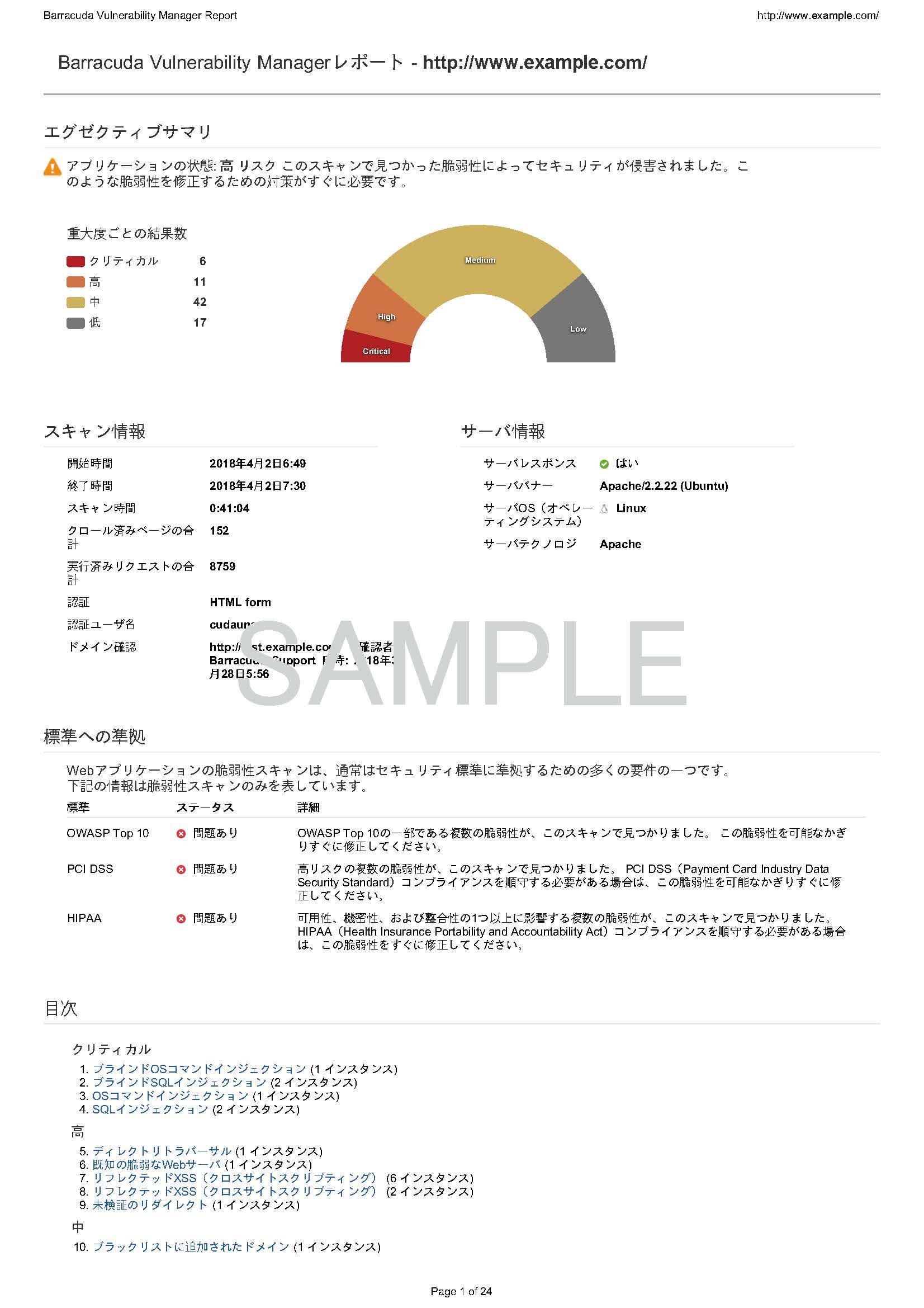

そこで、今回はBarracuda Vulnerability Manager(BVM)による無料のWebサイト脆弱性の診断サービスを利用してWebサイトのセキュリティ状況を把握する手法をご紹介します。

脆弱性診断からWebサイトの保護まで、短期間でワンストップ

脆弱性診断サービスは、その費用も数十万から数百万までさまざま。さらに発覚した脆弱性やセキュリティリスクに対しては、別途改善策(パッチ適用、Webページの再コーディング、WAFの導入など)が必要となり、追加コストや作業が発生することになります。Barracuda Vulnerability Managerなら、BVMで発覚した脆弱性情報は、Barracuda Web Application Firewallにポリシーとしてインポートできるため、すぐさまWebサイトのセキュリティ対策が行え、脆弱性診断からWebサイトの保護まで、短期間で、かつワンストップで実施することができます。

無料日本語でレポート作成できる

脆弱性診断サービスには、BVM以外にも無料サービスも存在しますが、その多くはオープンソースで運営されています。そのため専門的な知識が必要な場合があり、さらに無料診断サービスのレポートは英語で生成されることが一般的なことから、二の足を踏むシステム管理者の方もいらっしゃるのではないでしょうか。

BVMはセキュリティベンダーが提供する脆弱性診断サービスでありながら、無料で利用できるだけでなく、診断レポートも日本語で提供されるため(2018年5月リリース予定)、Webサイトの脆弱性診断のファーストステップに最適ではないでしょうか。

期間限定のキャンペーンで専門家のフォローアップ

バラクーダネットワークスでは、ウェブ脆弱性診断サービスキャンペーンと題して、期間限定のキャンペーンを実施しています。BVMの診断結果のレポートを基に、WAFエキスパートによる現状のWebサイトのセキュリティ状況のご説明と、その対策について対面またはオンラインで説明の機会を設けています。日ごろから気になっていたWebサイトのセキュリティ対策を専門家に無料で質問できるチャンスですので、ぜひともご活用ください。

Webサイトは、いまや企業・組織の顔、ビジネスには不可欠な存在ですが、不特定多数の利用者がアクセスするため日々さまざまな脅威にさらされています。攻撃者にその脆弱性を突かれると、個人情報の漏えいや、データの改ざん、サービスの妨害などの被害にあうだけでなく、踏み台にされ、自分がサイバー攻撃の加害者になってしまう可能性もあります。まずは無料の脆弱性診断ツールを利用して、Webサイトのセキュリティ状況を把握してみてはいかがでしょうか。